| CARVIEW |

The post Der Catalyst Center Global Manager (CCGM) ist da appeared first on Cisco Schweiz Blog.

]]>Bei allen grösseren Kunden, oder bei Organisationen die verschiedene Netzwerke betreiben wurde es bei der Architektur des on-prem Managements mittels Catalyst Center schnell etwas aufwändig. Ja, Catalyst Center kennt (Geo-)Redundanzen mittels Cluster und skaliert auch sehr gut, aber wie vorgehen wenn verschiedene Systeme implementiert werden müssen, sei es wegen Regionen oder verschiedenen, getrennten Bereichen ? Natürlich konnten verschiedene Catalyst Center Instanzen aufgebaut werden, sei es mittels physikalischen Appliances oder Virtuellen, aber es fehlte der “Manager of Manager (MoM), der alle einzelnen Instanzen vereinen konnte – und damit fehlte die Gesamt-Übersicht. Und genau hier kommt nun der Catalyst Center Global Manager (CCGM) ins Spiel.

Der CCGM stellt sich genau als MoM in die Reihe und ist in der Lage, die Verwaltung von bis zu 25 Catalyst Center zu übernehmen, seien es einzelne Systeme oder Cluster, jede Installation zählt als eine einzige Instanz. Bis zu 10 Administratoren können gleichzeitig im CCGM arbeiten und somit ist auch ein Betrieb über mehrere NOC-Lokationen möglich.

Der CCGM stellt also Attribute wie “single pane of glass” (zentralisierte, vereinheitlichte Management-Oberfläche) und somit die Gesamtübersicht über alle Catalyst Center sicher und unterstützt zentralisierte Ansichten zum Zustand aller Netzwerke, Endysteme oder der Fabrics.

Zusätzlich können Suchaufträge wie IP- oder Mac-Adressen, Hostnamen, Software-versionen usw. über alle Instanzen hinweg aufgegeben werden.

In kurz, der CCGM agiert als zentraler Dreh- und Angelpunkt und unterstützt die Netzwerk-Admins im Day-1 & Day-2 Ops Betrieb:

Anbei sind die technischen Vorgaben betreffend dem Betrieb des CCGM aufgezeigt, man benötigt eine WAN Verbindung mit max. 350ms Delay sowie HTTS Zugriff. Die Catalyst Center werden ab Version 2.3.7.9 unterstützt.

Der CCGM wiederum wird als VM auf ESXi installiert (weitere Hypervisor sind auf der Roadmap) und benötigt 8vCPUs sowie 16GB RAM und total 650GB Speicherplatz:

Der CCGM ist somit gerade für grosse oder verteilte Kunden interessant, die ihre Catalyst Center in Regionen oder Zonen aufgeteilt haben und diese nun mittels zentralem Management überwachen möchten.

Anbei sind noch weitere Details rund um den CCGM:

The post Der Catalyst Center Global Manager (CCGM) ist da appeared first on Cisco Schweiz Blog.

]]>...

The post Hypershield – Eine Lösung mit mächtig Potential ! appeared first on Cisco Schweiz Blog.

]]>Die Lösung Hypershield an sich ist nicht mehr neu, wurde sie doch bereits im April 2024 vorgestellt. Hypershield setzte zu Beginn auf eine reine Software basierende Lösung, die auf der Technologie der Firma Isovalent (eBPF, Cilium & Tetragon) aufbaut. Isovalent wurde von Cisco übernommen.

Nur schon mit den Möglichkeiten rund um eBPF lassen sich mächtige Sicherheitslösungen aufbauen, die zudem auch in Systemen eingesetzt werden können, die traditionell schwierig abzusichern waren wie VMs oder Container basierende Umgebungen. Hypershield setzt dazu auf ein SaaS basierenden Backend um mit dem sogenannten Tesseract Agent & eBPF Hosts abzusichern, denn mit dem eBPF Ansatz können einerseits in Echtzeit Log- & Telemetrie-Daten bezogen, aber auch Sicherheitsprogrammierungen direkt im Kernel vorgenommen werden.

Mit diesem Ansatz lassen sich Aspekte wie Segmentierung, Abschottung oder auch Exploit-Protection umsetzen, egal ob der Host in einer private oder public cloud läuft.

Da das Hypershield Backend als reiner SaaS Service aufgebaut ist, wird dem Anwender viel Arbeit abgenommen, denn Cisco kümmert sich um das hosting, das Patching sowie um den Betrieb und die Updates der Lösung.

Der Umgang mit den Daten in der Cloud:

Das Privacy Data Sheet von Hypershield gibt über den Umgang mit den Daten in der Cloud Auskunft.

Weiterentwicklungen rund um Hypershield

Schon im letzten Jahr wurden Erweiterungen von Hypershield wie dem DPU (Data Processing Unit) basierenden Smart Switch, einer DPU-NIC sowie weiteren Zusätzen angekündigt, die nun Schritt für Schritt umgesetzt werden. Der DPU-Switch kann in Form des N9300 Smart Switch mittlerweile bestellt werden, die DPU-NIC ist ebenfalls bald verfügbar und an der Cisco Live wurde die neuen Campus C9350 & C9610 Smart Switches angekündigt, die ebenfalls in die Hyperfabric integriert werden können.

Auch auf der Software-Seite beim eBPF wurde weiter-entwickelt, denn nach der Unterstützung von Linux steht nun eBFP auch für Server mit Windows OS zur Verfügung.

Die Hypershield Architektur sieht schlussendlich so aus:

- SaaS basierendes Backend mittels der “Cisco Security Cloud Control” Lösung

- Enforcement Points Software & Hardware basierend für Linux & Windows Endysteme sowie Campus und DC Switches

- Der Kunde kann mit Hypershield die Enforcement Points beliebig kombinieren

- Damit stehen Sicherheits & Firewall Funktionen sowohl auf den Server OS, als auch auf den Campus & Datacenter Switches zur Verfügung

Das Hypershield Backend unterstützt zudem die Variante des Digitalen-Zwillings, mit dem geplante Policy-Änderungen mit Echtzeit-Daten vorgängig geprüft werden können, bevor eine Änderung dann nach erfolgreichem Test scharfgeschaltet wird.

Zusammengefasst stehen für Hypershield-Kunden die folgenden Enforcement-Point Möglichkeiten zur Verfügung:

- Software basierend via Tesseract-Agent / eBPF für Linux & Windows basierende workers

- N9300 Smart Switches mit DPU

- C9350 & C9610 Smart Switches mit Silicon ONE

- (soon) Smart-NIC mit DPU Erweiterung

Somit – sehr viele Ankündigungen und Weiterentwicklungen rund um Hypershield, aber wie lässt sich das nun für den Kunden umsetzen ?

Hypershield kann durch die Vielfalt der Möglichkeiten sowohl im Datacenter als auch im Campus eingesetzt werden, damit kann in der Tat gesagt werden, dass jeder Host und jeder Switch-Port der Smart Switch Reihe mittels Hypershield eine Firewall erhält und der Traffic damit sowohl an den Einstiegspunkten ins Netzwerk, über das DC-Netzwerk als auch direkt auf den Workerloads im Datacenter kontrolliert und gefiltert werden kann – sei es mittels Baremetal, VMs oder Container Einsatz.

Mit diesem dezentralen Ansatz kann ein weiterer Layer von Zero Trust über das gesamte Netzwerk gespannt und der Netzwerkverkehr jederzeit permanent aktiv geprüft, kontrolliert und gefiltert werden.

Das ist erneut Zero Trust, direkt in der Infrastruktur !

Spannend ? Kontaktieren sie ihr Cisco Team wenn sie mehr darüber wissen möchten.

The post Hypershield – Eine Lösung mit mächtig Potential ! appeared first on Cisco Schweiz Blog.

]]>The post Die neuen Cisco 8000 Secure Routers und die Unified Branch Lösung sind da appeared first on Cisco Schweiz Blog.

]]>Eine weitere neue Hardware Vorstellung, die an der Cisco Live in San Diego vorgestellt wurden sind die neuen Cisco 8000 Secure Router.

Ich höre schon die ersten Stimmen: “Moment – Cisco 8000 Router gibt es doch schon, das sind doch die Carrier Class Router mit Silicon One und IOS-XR als Betriebssystem ? Oder meinst du neue Catalyst 8000 Geräte ?”

Weder noch… die neuen Geräte hören in der Tat auf den Namen Cisco 8000 Secure Router und sind mit einem von Cisco neu entwickelten Secure Networking Processor ausgestattet. Als Betriebssystem laufen sie unter IOS-XE, die Geräte sind somit im Enterprise Bereich angesiedelt.

Nochmals, der korrekte Namen für die neuen Router lautet Cisco 8000 Secure Router (ja, ähnlich – aber nicht gleich wie die Cisco 8000 oder Catalyst 8000 Geräte) und es wurden 5 verschiedene Geräte-Familien vorgestellt die wiederum Sub-Typen für entsprechende Bedürfnisse anbieten:

- Cisco 8100 für kleine Aussenstellen, lüfterlos

- Cisco 8200 für mittlere Aussenstellen, lüfterlos

- Cisco 8300 für grosse Aussenstellen, lüfterlose Modelle

- Cisco 8400 für den Campus / Campus Edge

- Cisco 8500 für den Data Center Edge

Die Geräte unterscheiden sich anhand der Anzahl Interfaces, lüfterlos oder mit Lüfter, sowie der Performance und Modularität.

Was jedoch ist nun an den Geräten genau neu, ausser dem Namen und dem Gehäuse ?

Zusammengefasst sind es die folgenden Attribute:

- Eingebaute Sicherheitsfunktionen (Advanced NGFirewalling, SASE, Intrusion Detection, Post Quantum Encryption)

- Bis zu 6x mehr Routing Durchsatz, bis zu 10x mehr IPSec Durchsatz als die alte Routing-Generation der ISR 1100 Serie

- Ab der C8200 Familie: LAN/WAN MACsec Unterstützung auf allen eingebauten Interfaces

- AI/ML unterstützte Fähigkeiten auf den C8300/8400

- Keine Performance basierende Lizenzen mehr (!)

- Als Nachfolger der ISR 1100-Gen1, 900 Serie, 4k und ASR 1kX/HX Familien positioniert

- Aktuell ist kein EoS der ISR 1100-Gen2 oder Catalyst 8000 oder Meraki MX Familie geplant

Secure WAN & Unified Branch

Die neuen Secure Router sind mir ihrer Architektur und Ausprägung ideal für das Secure WAN Konzept geeignet, sei es für Catalyst SD-WAN oder für einen Sicheren Border Router der SASI Aspekte abdeckt.

Das Unified Branch Konzept wiederum deckt moderne Aspekte einer flexiblen Aussenstellen Architektur ab, die sowohl Sicherheit, Flexibilität und hohe Performance abdecken soll.

Aspekte wie Automatisierung (Branch as Code), resp. Branch as Managed Service sind mit der neuen Architektur ebenso abgedeckt wie benötigte LAN & WAN Services, sei es WLAN, Switching oder Routing / SASE / NGFirewalling.

AI basierende Ansätze wie Agentic Operation helfen, Problemfälle oder auffällige Datenströme aufzuspüren und deren Ursache zu finden.

Die Geräte können auf vielfältige Art und Weise und je nach Bedürfnis der Kunden managed werden:

Damit sind die Geräte sicherlich für alle Kunden interessant, die eine Erneuerung ihrer in die Jahre gekommenen Router Hardware Geräte in Betracht ziehen und diese ersetzen müssen oder wollen.

Mittlerweile ist auch der Ordering Guide für die neuen Router verfügbar.

Die neuen C8000 Secure Router sind – Stand heute – alle bis auf eine Ausnahme per Ende Juni bestellbar.

Der C8455-G2-MX sollte ab Oktober bestellbar sein.

The post Die neuen Cisco 8000 Secure Routers und die Unified Branch Lösung sind da appeared first on Cisco Schweiz Blog.

]]>The post Die neuen C9350 & C9610 – oder warum blinkende Switches bald der Vergangenheit angehören appeared first on Cisco Schweiz Blog.

]]>Wir schreiben den 12. Juni 2025 und aktuell findet die Cisco Live in San Diego statt an der Cisco ein wahres Feuerwerk an neuen Produkten und Lösungen präsentiert. Einige möchte ich in einer Serie von Blog-Beiträgen vorstellen – dies hier ist Teil 1.

Die neuen C9350 & C9610 Smart Switches

Wenn man an Switches denkt, dann könnte man meinen dass die Geräte mittlerweile so weit entwickelt sind dass es eigentlich gar keine neuen Eigenschaften mehr braucht, denn seit Jahren liefern die Geräte features wie:

- Linerate & non-blocking Architektur ? Check.

- Verschlüsselung auf Layer-2 und sogar Layer-3 ? Check.

- Layer-2 und Layer-3 Mode, inkl. dynamischem Routing ? Check.

- Bandbreiten von 1/2.5/5/10Gbps im Access, 10/25/40/100 und bis 400G im Uplink ? Check.

- PoE, resp. UPoE+ ? Check.

- Redundante Power Supplies und Lüfter ? Check.

- Telemetrie, offene Architektur für Container oder Applications-Hosting bis hin zu einer vollwertigen Firewall auf den Geräten ? Check.

- Redundanzen in Hardware & Software ? Check.

- Management der Geräte onsite oder in der Cloud ? Check, resp. wird stetig vorangetrieben.

- Ein Portfolio das sowohl kleine lüfterlose, über stackbare Access-Switches bis hin zu modulare Chassis beinhaltet ? Check.

Somit, was hat es mit den neuen Geräten auf sich ? Die Antwort – vieles, und der Name Smart Switch deutet schon einiges an:

Wir stecken mitten in der AI Ära die vieles ändern oder zumindest beeinflussen wird und diese neuen Geräte tragen diesem Trend auch Rechnung.

Beginnen wir mit einigen Attributen der neuen Geräte:

- Die neuen Geräte ergänzen das aktuelle Portfolio und stehen für den Anfang von einer neuen Geräte-Familie basierend auf dem neuen Silicon ONE E100/K100

- Silicon One wird den bisher eingesetzten UADP-ASIC ablösen und im Silicon ONE steckt eine Menge Smarte Intelligenz, da dieser ASIC programmierbar ist

- Quantum Ready – Die Geräte unterstützen Post Quantum Encryption Techniken für das IOS-XE sowie Encryption wie LAN/WAN MACsec & IPSec

- NextGen StackWise auf dem C9350 mit bis zu 1.6Tbps Durchsatz, NextGen StackWise virtual auf dem C9610

- Nachhaltigkeit: Die Geräte unterstützen vertiefte Stromsparmodi und können mittels verschidenen Schlafmodi den Strombedarf um 30-40% senken

- Antwort auf hohe Datenströme: AI und neue Technologien wie WiFi7 erhöhen generell den Datenverkehr, die neue Geräte-Architektur trägt diesem Aspekt durch mGig Interfaces, performanterem StackWise sowie neuen Uplink Modulen Rechnung

- Erweitertes Applications-Hosting, es können sogar AI basierende SLMs auf den Geräten gehosted werden

- Nachfrage nach grösserem Chassis – neu haben wir zum bestehenden 7- Slot 9600 Chassis mit dem C9610 auch ein 10-Slot Chassis

- AI Umgebungen benötigen neue Sicherheits-Systeme – die neuen Geräte können in Hypershield eingebunden werden womit das Versprechen, dass jeder Switchport eine Firewall darstellt näher rückt.

- Unified Licensing nach den neuen WiFi7 APs nun auch auf den neuen Switching Geräten

In kurz – Neue Technologien wie AI oder schnelleres Wireless ändert unsere Arbeitsweise, was Einfluss auf den Datenaufkommen, sowie auch neue Herausforderungen an die Datensicherheit hat. Die neuen Geräte tragen diesem Trend Rechnung und bieten genügend Reserven und Flexibilität um die Anforderungen umzusetzen.

Um den Kreis zum Titel zu schliessen – im Stromsparmodus schaltet der Switch u.a. die seit Jahrzehnten bekannten Link-Lämpchen aus, die einen erfahrenen Netzwerk-Engineer ohnehin nicht wirklich interessierten – die Zeiten von blinkenden oder leuchtenden Statuslämpchen am Switch könnten somit nun definitiv vorbei sein

Weiterführende Infos:

Genereller Beschrieb der neuen Geräte

The post Die neuen C9350 & C9610 – oder warum blinkende Switches bald der Vergangenheit angehören appeared first on Cisco Schweiz Blog.

]]>The post Hypershield Erweiterung mit dem Nexus 9300 Smart Switch appeared first on Cisco Schweiz Blog.

]]>Der neue Nexus 9300 Smart Switch hat mit dem DPU-Chip von AMD eine HW-Erweiterung eingebaut, die Firewall-Funktionen bis L4 stateful-Inspection, NAT, IPSec sowie Segmentation zur Verfügung stellen kann. Je nach Switch sind 2 oder 4 dieser DPU Erweiterungen eingebaut, bei beiden Varianten stehen damit 800Gbps FW-Durchsatz zur Verfügung.

Mit diesem Ansatz kann der DC-Traffic bei Bedarf durch die DPU und somit durch die Firewall-Einheit geschickt und direkt im DC-Switch inspiziert werden, dies als HW-Variante zum Software-Teil der Hypershield Lösung, die mittels eBPF von Isovalent auf dem Linux Host schon zur Verfügung steht.

Damit kann der Kunde wählen, wie er seine DC-Umgebung schützen möchte, entweder mittels SW-Ansatz direkt auf dem Host als Workload Enforcement mittels eBPF, als SW-Lösung mittels einer VM Appliance oder – wie gerade offiziell vorgestellt wurde – als HW-Erweiterung auf den N9k Smart Switch oder in Kombinationen.

Betreffend Management wird die Lösung aufgeteilt, der Nexus Teil weiterhin aus den bekannten DC Tools (z.B. Nexus Dashboard, CLI) und der Security Teil mittels Hypershield SaaS Lösung.

Nexus 9300 Smart Switch Hardware

Der neue DPU basierende Switch kommt in zwei Ausführungen als N9324C sowie als N9348Y2C6D Modell, diese werden in den nächsten Monaten bestellbar sein.

Die Hypershield Lösung erhält damit einen weiteren, sehr interessanten Innovations-Schub für moderne Datacenter Konzepte, die mit hoch-performanten Sicherheits-Konzepten punkten.

Weitere Infos sind hier zu finden

The post Hypershield Erweiterung mit dem Nexus 9300 Smart Switch appeared first on Cisco Schweiz Blog.

]]>The post Webex Calling von Cisco mit Swisscom noch einfacher nutzbar appeared first on Cisco Schweiz Blog.

]]>

Auch in Zeiten von hybridem Arbeiten und globalen Teams dürfen wir nicht unterschätzen, welch wichtige Rolle Telefongespräche im Kontakt von Unternehmen mit ihren Kunden und Geschäftspartnern, aber auch unter den Mitarbeitenden spielen. Sie alle erwarten heute, jederzeit und von überall aus flexibel und mit der gleichen Qualität kommunizieren zu können. Mit Webex Calling erhalten Kunden eine sichere und verlässliche Lösung für externe Geschäftstelefonie mit Festnetznummern – egal von welchem Arbeitsort oder Arbeitsgerät aus. Dank der neuen Integration mit dem Cloud-Trunk von Swisscom können Kunden die Lösung noch einfacher und flexibler an ihre Bedürfnisse anpassen und skalieren. Gleichzeitig stehen ihnen integriert die bewährten und sicheren Collaboration-Anwendungen von Webex wie Teamchats und Videokonferenzen zur Verfügung.

Neue Anbindung von Swisscom

Bisher mussten Kunden für eine Anbindung von Webex Calling ins öffentliche Festnetz lokal ein Hardware-Gateway und einen SIP-Trunk bereitstellen. Dank der neuen Integration mit dem Swisscom Enterprise SIP Cloud-Trunk können ein- und ausgehende Anrufe von Webex Calling direkt über eine gesicherte IP-Verbindung ins öffentliche Telefonnetz gelangen. „So vereinfachen wir die Infrastruktur für unsere Kunden, senken dadurch die Kosten und bieten gleichzeitig die bewährte Sprachqualität und Verlässlichkeit,“ erläutert Emmanuel Python, Portfolioverantwortlicher Voice Services bei Swisscom. „Die Konfiguration der Kommunikationslösung über ein Webportal wird noch unkomplizierter und Kunden können weitere Funktionen nutzen wie z.B. Umleitungsszenarien, Notrufnummernrouting, Callfilter, um unerwünschte Werbeanrufe zu sperren, oder Antispoofing, um Cyberkriminalität mit gefälschten Nummern zu vermeiden.“

Swisscom ergänzt mit dem neuen Service das bewährte Cisco UC und Webex Portfolio mit einer skalierbaren, hochverfügbaren Anbindung zum schlüsselfertigen Service. Kunden können nach ihren Anforderungen schrittweise von einer on-Premise Lösung in die Cloud migrieren.

Sicher, smart und erweiterbar

Mit Webex Calling erhalten Organisationen eine zuverlässige, einfach zu verwaltende und flexibel ausbaubare Lösung für Telefonie. Dank den bereits enthaltenen Vermittlerarbeitsplätzen können Organisationen die Kommunikation mit ihren Kunden massgeblich verbessern. Webex mit Collaboration-Features wie File Sharing, Gruppenchats oder Whiteboarding ist bereits in Webex Calling eingebunden. Neue Mitarbeiter und Standorte sind mit wenigen Klicks im Administrations-Portal aufgeschaltet.

Webex Calling kann zu jeder Zeit durch Webex Meetings erweitert werden. Damit ist technisch modernstes Videoconferencing möglich, das intelligent mit Lösungen von Ökosystempartnern zusammenarbeitet und mit KI-Funktionen die Fokussierung auf Gesprächsinhalte ermöglicht. Webex ist auf beste Audio- und HD Videoqualität ausgelegt und verfügt über hohe Sicherheitsstandards. So hat Webex im Februar 2023 das Schweizer Digital Trust Label verliehen bekommen und im Juli als erste Collaboration-Lösung die höchste Compliance-Stufe im EU Cloud Code of Conduct erreicht.

Kunden können den neuen Service direkt über Swisscom beziehen. Aber auch Channelpartner von Cisco können die Webex Calling Cloud-Trunk Lösung ihren Kunden bereitstellen.

Für weitere Informationen rund um das Angebot:

- Enterprise SIP Trunk Angebot von Swisscom: www.swisscom.com/esip

- Webex Calling Angebot von Swisscom: swisscom.com/webexcalling

The post Webex Calling von Cisco mit Swisscom noch einfacher nutzbar appeared first on Cisco Schweiz Blog.

]]>The post Der neue Cisco universal uCPE ist da (C8300uCPE) appeared first on Cisco Schweiz Blog.

]]>Nochmals zur Erinnerung, was diese Begriffe bedeuten:

- Enterprise-NFV als Architektur:

Diese Architektur beinhaltet den Ansatz, Netzwerk-Funktionen wie z.B. Routing, Firewall, WLAN Controller oder auch kleine VMs für Umsysteme zu virtualisieren und auf einer generischen Ressourcen-Plattform zu hosten. Die Idee war, dies nicht auf grossen, teuren Servern zu erledigen die viel Strom verbrauchen, Lärm produzieren und typischerweise im Datacenter platziert sind, sondern auf kleiner, angepasster Hardware die auch in den Aussenstellen stehen können. Dieser Ansatz ist für Kunden gedacht, die viel Veränderungen haben und darum Flexibilität benötigen und nicht stetig einen Austausch oder Ausbau der Hardware anstreben oder machen können, sondern diese Funktionen in Software bei Bedarf aktivieren und anpassen wollen.

Die universellen CPEs sind stellen diese Plattformen dafür dar. - NFVIS:

Die Software-Architektur NFVIS (Network Functions Virtualization Infrastructure Software) stellt die Umgebung wie Hypervisor sowie Schnittstellen zur Verfügung um die Hardware und die Softwarefunktionen zu verwalten. In dieser Umgebung werden die VMs für die Netzwerk Funktionen erstellt, verschaltet und konfiguriert sowie die Hosting-Plattform überwacht und verwaltet. - VNF:

Die Virtual Network Functions sind die eigentlichen Arbeitstiere und stellen als virtuelle Umgebungen Funktionen wie die oben erwähnten Router, WLAN Controller, Firewalls oder auch Umsysteme wie DHCP, Mail-Server usw. zur Verfügung, eben das was virtualisiert werden und auf der uCPE Plattform laufen soll.

Mehr Informationen rund um eNFV kann man aus meiner zweiteiligen Blog-Reihe “eNFV – Warum weniger mehr sein kann” entnehmen:

eNFV – Warum weniger mehr sein kann (Teil 1)

eNFV – Warum weniger mehr sein kann (Teil 2)

Also, warum nun bringt Cisco einen neuen Catalyst 8300uCPE auf den Markt ?

Es gab bei den ENCS 5000 einige Kritikpunkte, die nun mit der neuen Hardware adressiert werden – der C8300uCPE ist darum auch der eigentliche Nachfolger der ENCS 5400 Plattformen:

- 10Gbps Fähigkeiten: Die ENCS 5000 hatten nur 1Gbps Interfaces, der C8300uCPE bietet neu auch vier 10Gbps Interfaces an

- Redundante PowerSupplies: Die ENCS 5000 Familie hatte nur ein PowerSupply, der C8300uCPE bietet nun zwei PS an.

- Interfaces für zusätzliche Schnittstellen: Der ENCS 5000 hatte einen NIM Slot, der C8300uCPE einen NIM und PIM Slot

- Ressourcen: Der ENCS hatte maximal 12 Cores und 64GB RAM, der neue C8300uCPE 20 CPU Cores sowie bis zu 128GB Memory

- Der C8200uCPE kann als Nachfolger des ENCS 5100, der C8300uCPE als der des ENCS 5400 angesehen werden

Der Catalyst 8300uCPE erfüllt somit wichtige Kritikpunkte von ENCS 5000 Kunden und wird als grösserer Bruder des C8200uCPE im Mid-Range Bereich adressiert und gilt als Nachfolger der ENCS 5400 Geräte. Mit dem C8300uCPE können somit wichtige Aussenstellen mit hohen Bandbreiten und Redundanz Anforderungen mit dem Gerät bedient werden. Zusammen mit dem C8200uCPE kann man sagen, das nun potente Nachfolger der ENCS 5000 Geräte zur Verfügung stehen.

Weiterführende Informationen sind hier zu finden:

The post Der neue Cisco universal uCPE ist da (C8300uCPE) appeared first on Cisco Schweiz Blog.

]]>Vor knapp drei Jahren hatte ich bereits einen Blog mit dem Titel "Verschlüsselung mit hoher Bandbreite beisst sich nicht (mehr)" geschrieben - darin die Reise...

The post Encryption mit hoher Bandbreite – Wo stehen wir im Jahre 2023? appeared first on Cisco Schweiz Blog.

]]>Vor knapp drei Jahren hatte ich bereits einen Blog mit dem Titel “Verschlüsselung mit hoher Bandbreite beisst sich nicht (mehr)” geschrieben – und darin die Reise von Ethernet und 10Mbps Half-Duplex bis hin zu 400Gbps beschrieben und die Möglichkeiten für Verschlüsselungen mit hoher Bandbreite mit der ESP-200X und dem ASR1000. Mit der ESP-200X waren IPSec Verbindungen bis 100+Gbps möglich, was ein enormer Schritt war und in der Zwischenzeit von einigen Kunden auch genutzt wird.

Wo stehen wir denn heute, knapp drei Jahre später ?

Das Rad der Entwicklung dreht sich stetig weiter und in der Informatik erst recht schnell.

Cisco hat das Thema Verschlüsselung mittlerweile neben dem Router auch in die Switching Hardware integriert, aber mehr dazu in diesem Blog.

High Performance Encryption mit dem Router

Im Routing-Bereich gibt es seit dem 6. Februar ein neues, dickes Kaliber am Start, was die Verschlüsselung mit hoher Bandbreite angeht – der Catalyst 8500-20X6C ist da.

Dieser Router bietet eine hohe Anzahl an Interfaces, nämlich 20x 1/10 sowie 6x 40/100Gbps Ports an, die alle gleichzeitig benutzt werden können.

Die Bezeichnung des Gerätes deutet dies übrigens schon an im Namen – C8500-20X6C steckt:

- C8500 = Geräte Familie -> Catalyst 8500

- 20X = 20 Ports 1/10Gbps

- 6c = 6 Ports 40/100Gbps

Des Weiteren bietet der Router eine neue Flughöhe an Bandbreiten und sticht die ältere ESP-200X locker aus, denn es werden bis zu 500+Gbps Routing Performance und bis zu 400+Gbps Encryption Performance mit IPSec im Autonomous sowie bis zu 350+Gbps im SD-WAN mode erreicht !

Das nächste (kleinere) Modell der Catalyst 8500 Familie, der C8500-12X4QC erreicht im Vergleich dazu “nur” 197Gbps im Autonomous Mode, resp. 96Gbps im SD-WAN Mode. Der neue Catalyst 8500 ist somit um Faktoren höher in der Performance als das bisher schnellste C8500 Modell.

War vor drei Jahren der ASR1006 oder 1009 mit der ESP-200X mit einer IPSec Performance von 130+Gbps state-of-the art, können wir nun diesen Wert auf 400+Gbps erhöhen. Zusätzlich zu IPSec wird auf dem C8500 auch noch MacSec WAN in Hardware und somit linerate unterstützt.

Hier sind die entsprechenden Informationen zum neuen C8500-20x6C zu finden:

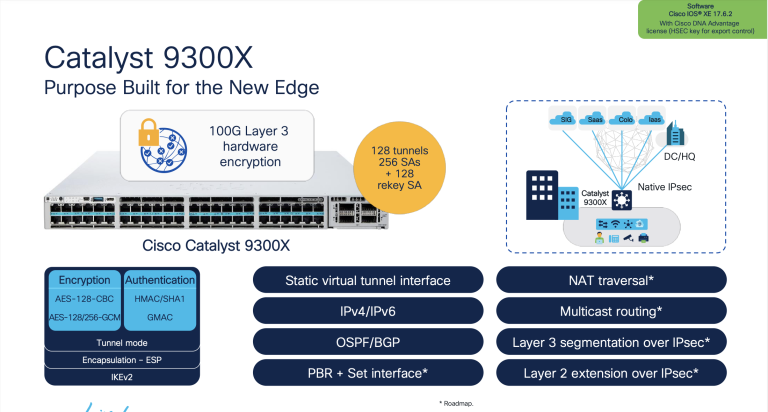

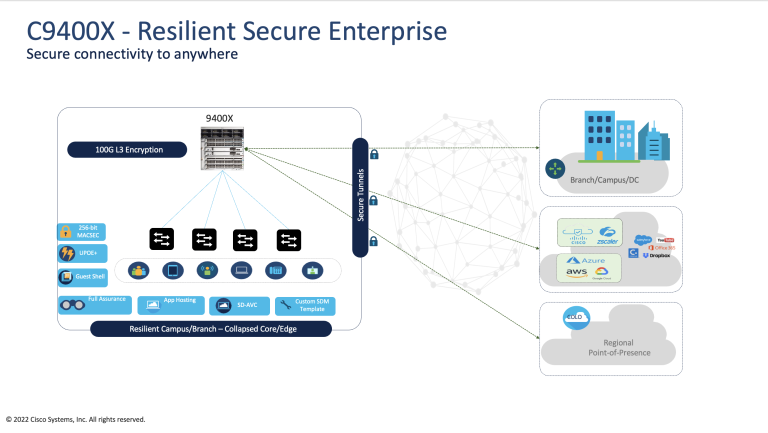

High Performance Encryption mit dem Catalyst Switch

Zu Beginn des Blogs hatte ich erwähnt, dass Cisco das Thema Verschlüsselung neben den Routern auch in die Switches integriert hat, was ist denn damit genau gemeint? Dass Geräte wie die Catalyst 3650/3850 oder auch die kleineren Catalyst 3560CX bereits MacSec LAN (IEEE802.1AE) unterstützten, ist ja nicht neu. Diese L2 basierende Verschlüsselung ist seit Jahren auf der Hardware sowohl mit 128 als auch mit 256bit Schlüsselstärke verfügbar und dies hat sich auch mit den neueren Catalyst 9000 Modellen nicht geändert. Was ist also neu?

Cisco hat als Hersteller mit eigener ASIC Entwicklung beim UADP ASIC das Thema Encryption in die Hardware aufgenommen und seit der letzten Generation eine Security-Erweiterung in die ASICs integriert. Modelle wie der Catalyst C9300X, C9400X, C9500X, and C9600X bieten neben MacSec neu nun auch IPSec Unterstützung – und dies mit bis zu 100Gbps Performance! Der entsprechende ASIC hat darum als Zusatz auch “sec” im Namen (z.B. ist beim Catalyst 9300X der UADP ASIC 2.0sec verbaut).

Somit ja – nun können auch Cisco Switches mit geeigneter Hardware für IPSec Verschlüsselungen eingesetzt werden, nicht nur Router!

Dies scheint auf den ersten Blick etwas absurd, denn wer möchte im LAN mit IPSec Verschlüsselungen arbeiten, zumal MacSec ja wesentlich schlanker, L2 basierend und linerate bis mittlerweile 400Gbps daherkommt und auch auf allen Catalyst 9k Switches zur Verfügung steht?

Die Antwort ist – es gibt durchaus Verwendungszwecke dafür:

Der Switch kann verschlüsselte Verbindungen mit hoher Bandbreite in Lokationen wie abgesetzten Branches/Campus/DCs aufbauen (Site-to-Site VPN), oder zu Security Cloud-Services wie Umbrella SIG, oder zu einer Colocation Site. Vorher waren immer zwei Geräte nötig, der Switch, der ohnehin da war, und ein Router, der für die IPSec Verschlüsselung zuständig war. Waren ausserdem hohe Bandbreiten nötig, war der Router nicht gerade klein und kostete Geld, dies ist damit nun hinfällig geworden.

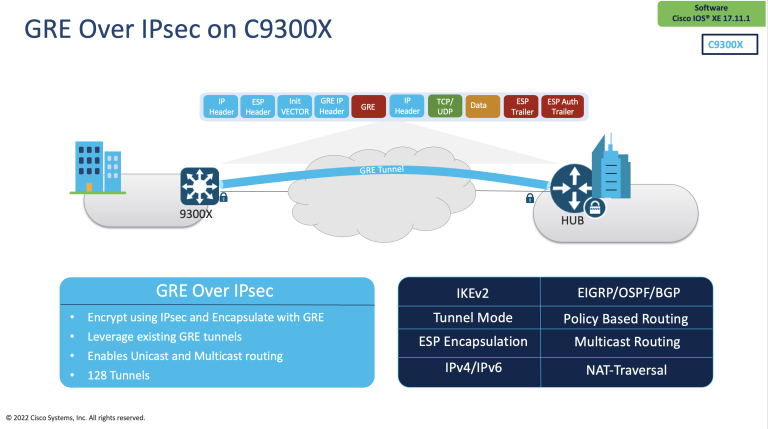

Wie steht es um Dienste wie Multicast, die nativ nicht über IPSec übertragen werden können? Bisher war der Router auch noch vonnöten, um mit einem GRE Overlay im IPSec Tunnel die Multicast Pakete transportieren zu können – die gute Nachricht – auch das ist mit dem Switch ab IOS-XE 17.11.1 möglich.

Ein weiterer Einsatzzweck wäre eine verschlüsselte Fabric, die über eine IP-Wolke gespannt werden kann, z.B. in Form einer EVPN VXLAN Fabric die als EVPN over IPSec ein verschlüsseltes Overlay herstellen kann. Auch hier bietet der Switch mit seiner hohen IPSec Performance ideale Möglichkeiten.

Informationen rund um die Encryption-Fähigkeiten der Catalyst Switches:

- IPSec auf dem Catalyst 9000 mit DNA-Center

- Cisco Live Präsentation rund um Sicherheitsaspekte der Cisco Produkte, inklusive IPSec

Fazit:

Neu bietet der Catalyst 8500-20x6C ein um Faktoren höheren Encryption Durchsatz als noch die Plattformen von vor drei Jahren, aber natürlich steht auch die Entwicklung nicht still und das ist somit ein evolutionärer Schritt.

Wirklich interessant scheint mir jedoch die Tatsache, dass Catalyst Switches mit IPsec ein Feature erhalten haben, das bis dato nur Firewalls oder Routern vorbehalten waren. Mit diesem Ansatz sind sehr interessante Design-Möglichkeiten gegeben und im Idealfall kann auch gutes Geld eingespart werden, da auf Router verzichtet werden und allenfalls Switches diese Funktion übernehmen können.

Um die Frage gleich vorwegzunehmen – ist auf einem Catalyst 9000 Switch damit nun auch SD-WAN, DMVPN, Get-VPN oder Flex-VPN möglich?

Die Antwort ist nein, dazu wird weiterhin ein Router benötigt.

The post Encryption mit hoher Bandbreite – Wo stehen wir im Jahre 2023? appeared first on Cisco Schweiz Blog.

]]>The post Cybersicherheit – „Die grösste Schwachstelle ist immer noch der Mitarbeiter“ appeared first on Cisco Schweiz Blog.

]]>Ein ganz normaler Tag im Leben von Pascal Zuberbühler. Der ehemalige Schweizer Fussballspieler, heute als Fussball-Experte tätig, checkte seine E-Mails im Home-Office und klickte auf einen Link. Ein kleiner Handgriff mit grossen Folgen. Plötzlich war das Instagram-Konto des 51-Jährigen gehackt. Es blieb ihm nichts anderes übrig, als mit einem neuen Account bei null anzufangen. „Das war ein wirklicher Schock für mich. Es ist schon verrückt, wie schnell man einen ganzen Account löschen kann. Das ist irgendwie traurig“, sagt Zuberbühler, der sich nach der Sicherheit der 1980er-Jahre zurücksehnt. „Damals war doch alles übersichtlicher. Wir hatten alles unter Kontrolle.“ Und tatsächlich: Die Angriffsfläche für Cyberkriminelle vergrössert sich jeden Tag.

Remote-Arbeit im Home-Office als Einfallstor für Cyberkriminelle

Cyberkriminalität erfuhr zuletzt einen Wachstumsschub in der Corona-Pandemie. Unternehmen schickten ihre Mitarbeiter ins Home-Office. Hatten aber kaum Zeit, entsprechende Cybersecurity-Lösungen zu etablieren. Die Folge: Vielen Angestellten erging es während der Remote Arbeit wie Zuberbühler. Sie wurden Opfer des sogenannten Social Engineerings, klickten in E-Mails von Cyberkriminellen auf schädliche Links oder gaben versehentlich Anmeldeinformationen preis. Phishing-Attacken, die in vielen Betrieben teure Schäden hinterliessen. „Die grösste Schwachstelle in puncto Cybersicherheit ist immer noch der Mitarbeiter“, sagt Roman Stefananov, Cyber Security Sales Leader bei Cisco Schweiz. Über 85 Prozent der Angriffe setzten auf den Faktor Mensch.

„Das heisst, wir müssen uns vor allem auf Awareness-Training fokussieren.“

Cisco unterstützt Betriebe mit Mitarbeiterschulungen und Simulationsübungen

Um Unternehmen vor Cyberangriffen über Mitarbeiter zu schützen, setzt Cisco Schweiz auf Aufklärung und Schulungsangebote. In Seminaren klären Experten Angestellte über die aktuelle Bedrohungslage und gängige Strategien der Kriminellen auf. Sie bringen ihnen bei, woran eine Phishing-Mail zu erkennen und was beim Erhalt zu tun ist. Beliebt und wirkungsvoll sind zudem Simulationsübungen. Dabei inszeniert Cisco einen Cyberangriff, um die Reaktionen von Mitarbeitern analysieren und anschliessend optimieren zu können.

Stefanov:„Immer mehr Firmen nutzen dieses Angebot, um ihre Sicherheit in der New-Work-Ara zu stärken.“ Know-how, über das mittlerweile auch Zuberbühler verfügt. Er hat sich von Cisco in puncto Cybersicherheit schulen lassen und ist mit seinem neuen Account „pascal.zuberbuehler“ zurück auf Instagram.

Selbstlernende cloudbasierte Architekturen schützen Unternehmen vor Cyberangriffen

Doch Cisco bietet nicht nur Awareness-Training. Das Unternehmen forscht auch verstärkt im Bereich Cybersecurity, um Sicherheitslösungen kontinuierlich der Bedrohungslage anzupassen. Zu den Produkten zählt Cisco Umbrella, ein Cloud- Service, der Remote-Mitarbeiter im Internet ausserdem der IT- Unternehmensgrenzen schützt – ohne dass sie dafür Hard- oder Software installieren müssten. Das System konsolidiert Funktionen wie sicheres Web- Gateway, Cloud-basierte Firewall, Cloud Access Security Broker und DNS-Sicherheit in einer cloud-basierten Architektur. Und ist dabei selbstlernend. So untersucht das System jeden Tag rund 180 Milliarden Internetanfragen, um Bedrohungen aufzudecken, bevor sie Netzwerk und Endpunkte erreichen. „So können wir Mitarbeiter überall auf der Welt zuverlässig vor Phishing-, Malware- und Ransomware-Angriffen schützen“, sagt Stefanov. „In Kombination mit Awareness- Training können Betriebe Cyberkriminellen einen Grossteil des Winds aus den Segeln nehmen.“

Wenn Sie mehr über Ende-zu-Ende-Sicherheit mit voller Transparenz in Ihrem gesamten Netzwerk erfahren wollen, können Sie sich hier für eine Office Tour bei uns in Wallisellen anmelden um zu erfahren welche Praktiken die Anpassungsfähigkeit eines Unternehmens positiv beeinflussen.

The post Cybersicherheit – „Die grösste Schwachstelle ist immer noch der Mitarbeiter“ appeared first on Cisco Schweiz Blog.

]]>The post Utopia oder Realität, finden Sie heraus was Schweizer Angestellte denken appeared first on Cisco Schweiz Blog.

]]>

Was klingt wie ein neues Utopia ist bei Cisco längst Realität. Kaum zu glauben, aber wahr und dazu noch hautnah in 60 Minuten in Wallisellen erlebbar.

Cisco hat sich in den vergangenen zwei Jahren auf die Aufgabe fokussiert, Lösungen für Unternehmen zu erarbeiten, welche im Wettbewerb moderner und flexibler sein möchten als andere. Die Ergebnisse, welche im Rahmen einer Studie veröffentlicht wurden, sind sehr interessant. So zeigt die Analyse, dass das New Normal zu einer gesteigerten Produktivität und einer höheren Zufriedenheit der Mitarbeiter geführt hat. Beispielsweise gaben 73 % der Arbeitnehmer in einer Studie an, dass sie während der hybriden Arbeitszeit Geldeinsparungen durch den Wegfall von Anreise- und Verpflegungskosten hatten, 76,8 % gaben an glücklicher und ausgeglichener zu sein.

Von WO man arbeitet sollte kaum mehr relevant sein. Und dies sollte unter qualitativ hochwertigen Voraussetzungen stattfinden. So kann das allgemeine Wohlbefinden der Mitarbeiterinnen und Mitarbeiter gefördert werden, was natürlich auch grosse Vorteile für Unternehmen in sich trägt: Durch eine Optimierung der Arbeitsqualität erhöht sich die Produktivität um 58,6 %. Das angepasste Arbeiten an die Lebenssituationen der Menschen führt zudem zu einer Stressreduktion, was wiederum zu weniger Arbeitsausfällen führt.

Wichtig ist es dabei auch für sichere und nahtlose Erfahrungen an verteilten Arbeitsplätzen zu sorgen, um ultimative Anpassungsfähigkeit zu gewährleisten, egal ob im Home Office, unterwegs oder im Office. Dies fördert unter anderem die Ideenfindung und Zusammenarbeit über verteilte Teams, Standorte und Organisationen hinweg.

Im Rahmen einer exklusiven Cisco Office Tour in Wallisellen können Unternehmen erleben, wie man Cisco-Lösungen effektiv für sich nutzen kann, und wie wir als Unternehmen diese Lösungen selbst nutzen. Eine Entdeckungstour in eine transformierte Arbeits-Infrastruktur mit gleichen technischen und dabei sicheren Voraussetzungen, unabhängig vom Arbeitsort. Hier gibt es weitere Informationen und Details zur Anmeldung.

The post Utopia oder Realität, finden Sie heraus was Schweizer Angestellte denken appeared first on Cisco Schweiz Blog.

]]>